搜索到

12

篇与

的结果

-

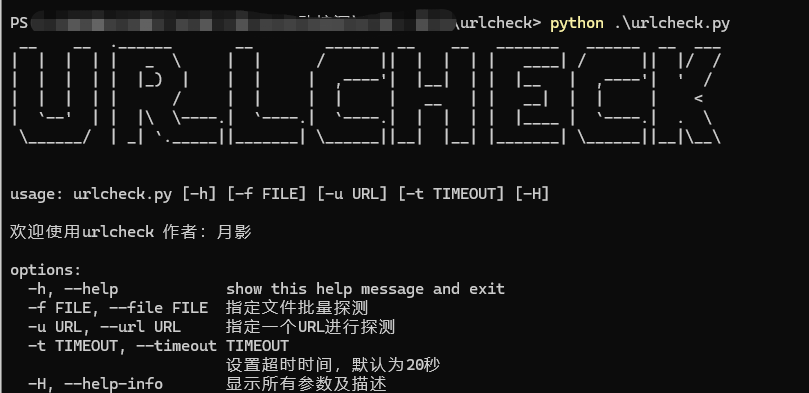

自研url搜索工具urlcheck v1.3 前言在日常渗透测试的过程中,我常常感觉市面上的一些目录扫描的工具太过于臃肿,速度慢不说准确性也有待商榷,所以我想能不能自己写一个精准打击的轻量型脚本去做日常检查。例如我想要批量在1万个内网ip中精准定位那些存在admin路径的url,第一要求速度,异步进行、高并发。第二要求半自动化,可自定义字典。第三要求美观。第四要求简单,轻量,即开即用于是经过反复打磨斟酌,urlcheck v1.3上线了。变更记录v1.1 初步实现功能,能探测存活的指定目录v1.2 增加了-k和-t两个参数,k可以指定字典,t延时时间可随用随改v1.3 增加了-T参数,可指定title字段去精准匹配到想要的指纹,增加了计数模块,可以直观的看到结果输出使用先看下效果参数如下:options: -h, --help show this help message and exit -f FILE, --file FILE 指定文件批量探测 -u URL, --url URL 指定一个URL进行探测 -t TIMEOUT, --timeout TIMEOUT 设置超时时间,默认为30秒,建议50秒 -k KEY_FILE, --key-file KEY_FILE 指定字典文件,默认为key.txt -H, --help-info 显示所有参数及描述 -T TITLE, --title TITLE 指定title爬取看一下总用时,一万六千多条仅需24秒在看一下存活有300多条,还行吧目录字典在当前目录下的key.txt,可以自定义自己的检查字典下载链接下载链接在底下urlcheck.zip注意事项注意!!!谨慎使用,对一个站点扫描目录字典过多,服务器差一点的可能会当场宕机

自研url搜索工具urlcheck v1.3 前言在日常渗透测试的过程中,我常常感觉市面上的一些目录扫描的工具太过于臃肿,速度慢不说准确性也有待商榷,所以我想能不能自己写一个精准打击的轻量型脚本去做日常检查。例如我想要批量在1万个内网ip中精准定位那些存在admin路径的url,第一要求速度,异步进行、高并发。第二要求半自动化,可自定义字典。第三要求美观。第四要求简单,轻量,即开即用于是经过反复打磨斟酌,urlcheck v1.3上线了。变更记录v1.1 初步实现功能,能探测存活的指定目录v1.2 增加了-k和-t两个参数,k可以指定字典,t延时时间可随用随改v1.3 增加了-T参数,可指定title字段去精准匹配到想要的指纹,增加了计数模块,可以直观的看到结果输出使用先看下效果参数如下:options: -h, --help show this help message and exit -f FILE, --file FILE 指定文件批量探测 -u URL, --url URL 指定一个URL进行探测 -t TIMEOUT, --timeout TIMEOUT 设置超时时间,默认为30秒,建议50秒 -k KEY_FILE, --key-file KEY_FILE 指定字典文件,默认为key.txt -H, --help-info 显示所有参数及描述 -T TITLE, --title TITLE 指定title爬取看一下总用时,一万六千多条仅需24秒在看一下存活有300多条,还行吧目录字典在当前目录下的key.txt,可以自定义自己的检查字典下载链接下载链接在底下urlcheck.zip注意事项注意!!!谨慎使用,对一个站点扫描目录字典过多,服务器差一点的可能会当场宕机 -

kali常用工具(持续更新中) arping主要用来解析ip的mac地址常用参数:-c 10 发送10次-w 10 10秒后停止发送-U:无理由的(强制的)ARP模式去更新别的主机上的ARP CACHE列表中的本机的信息,不需要响应。 -i eth0:指定网卡进行发送请求包使用截图Hping3用来端口扫描、拒绝服务攻击等常用命令端口扫描hping3 -I eth0 -S 192.168.10.1 -p 80 # 测试80端口是否开放拒绝服务攻击使用Hping3可以很方便构建拒绝服务攻击。比如对目标机发起大量SYN连接,伪造源地址为192.168.10.99,并使用1000微秒的间隔发送各个SYN包。hping3 -I eth0 -a 192.168.10.99 -S 192.168.10.33 -p 80 -i u1000其他攻击如smurf、teardrop、land attack等也很容易构建出来。hping3 -c 100000 -d 120 -S -w 64 -p 80 --flood --rand-source baidu.comDnsenumDNSenum是一款dns查询工具。它能够通过Google或字典文件猜测可能存在的域名,并对一个网段进行反向查询。Dnsmap-w 指定用户自己的字典文件。使用方法:dnsmap sina.com -w my_dns.txt-r 指定一个目录,将扫描到的结果保存到这个指定的目录中,并以当前时间戳命名。使用方法:dnsmap sina.com -r /tmp/-d 指定一个正整数,使得 dnsmap 在暴力扫面的时候能够周期性的休眠,这样不会占用系统带宽。单位是毫秒。使用方法:dnsmap sina.com -d 600-i 后面可以跟一个或者多个 IP 地址,使用逗号隔开,这样扫描结果中就会过滤掉有这些 IP 的结果-c 保存结果为 CSV 格式。以上这些参数可以混合使用,例如:dnsmap http://sina.com -d 800 -r /tmp/ -c /tmp/ -i 10.55.206.154,10.55.24.100 -w wordlist.txt另外,如果要批量扫描多个域名,可以将域名保存为 domains.txt 文件,每个域名占一行,然后使用 dnsmap-bulk.sh 这个脚本批量执行,用法:dnsmap-bulk.sh domains.txt /tmp/results/后面跟一个路径表示把结果保存到这个目录中。再提供几个下载 dns 字典文件的网址吧:http://packetstormsecurity.org/Crackers/wordlists/dictionaries/ http://www.cotse.com/tools/wordlists1.htm http://wordlist.sourceforge.net/Wafw00f主要用来检测网站是否有waf,以及是什么waf常用命令:wafw00f -a baidu.comNmapNmap(也就是Network Mapper,最早是Linux下的网络扫描和嗅探工具包)是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统(这是亦称 fingerprinting)。常用参数:-sS 半连接扫描,不会留下痕迹 -sV 查看端口提供的服务对应的版本 -O 扫描操作系统版本 -sT tcp扫描 -sU udp扫描 -sP ping扫描,会在判断主机存活后才会进行扫描 -Pn 不使用ping命令去进行扫描,用于防火墙禁ping时 -PR 使用arp协议进行主机发现,只适合局域网内,速度快,准确度高弱口令扫描nmap --script=auth ip 对某个主机或某网段主机的应用进行弱口令检测如:nmap --script=auth 192.168.0.101暴力破解nmap --script=brute ip 可以对数据库、MB、SNMP等进行简单的暴力破解如:nmap --script=brute 192.168.0.101扫描常见漏洞nmap --script=vuln ip 如:nmap --script=vuln 192.168.0.101Ip信息收集nmap --script ip-geolocation-* yihao.websiteWhois查询(貌似没啥用,我自己的域名都查不到)nmap --script whois-domain yihao.websiteNmap自带脚本位置:/usr/share/nmap/scripts/Legion综合性扫描工具,可以调用nmap、nikto、hydra等其他工具去进行综合扫描在02-漏洞分析那块,如果没有的话需要手动安装一下:apt install legion,安装完就会自动跑到这里去,该工具是图形化工具,需要在远程桌面执行开启Searchsploit“searchsploit”是一个用于Exploit-DB的命令行搜索工具,可以帮助我们查找渗透模块。Exploit-DB是一个漏洞库,Kali Linux中保存了一个该漏洞库的拷贝,利用上面提到的命令就可以查找需要的渗透模块,它将搜索所有的漏洞和shellcode而且该漏洞库是保存在本地的,在没有网络的情况下也可以使用。基本搜索方法就是searchsploit+可能包含漏洞的软件/系统等等,对应回显存在的漏洞和用于渗透的脚本。常用命令:Searchsploit -t 漏洞标题名称 Searchsploit -p 端口 搜索端口漏洞 Searchsploit mysql 搜索mysql数据库相关的漏洞

kali常用工具(持续更新中) arping主要用来解析ip的mac地址常用参数:-c 10 发送10次-w 10 10秒后停止发送-U:无理由的(强制的)ARP模式去更新别的主机上的ARP CACHE列表中的本机的信息,不需要响应。 -i eth0:指定网卡进行发送请求包使用截图Hping3用来端口扫描、拒绝服务攻击等常用命令端口扫描hping3 -I eth0 -S 192.168.10.1 -p 80 # 测试80端口是否开放拒绝服务攻击使用Hping3可以很方便构建拒绝服务攻击。比如对目标机发起大量SYN连接,伪造源地址为192.168.10.99,并使用1000微秒的间隔发送各个SYN包。hping3 -I eth0 -a 192.168.10.99 -S 192.168.10.33 -p 80 -i u1000其他攻击如smurf、teardrop、land attack等也很容易构建出来。hping3 -c 100000 -d 120 -S -w 64 -p 80 --flood --rand-source baidu.comDnsenumDNSenum是一款dns查询工具。它能够通过Google或字典文件猜测可能存在的域名,并对一个网段进行反向查询。Dnsmap-w 指定用户自己的字典文件。使用方法:dnsmap sina.com -w my_dns.txt-r 指定一个目录,将扫描到的结果保存到这个指定的目录中,并以当前时间戳命名。使用方法:dnsmap sina.com -r /tmp/-d 指定一个正整数,使得 dnsmap 在暴力扫面的时候能够周期性的休眠,这样不会占用系统带宽。单位是毫秒。使用方法:dnsmap sina.com -d 600-i 后面可以跟一个或者多个 IP 地址,使用逗号隔开,这样扫描结果中就会过滤掉有这些 IP 的结果-c 保存结果为 CSV 格式。以上这些参数可以混合使用,例如:dnsmap http://sina.com -d 800 -r /tmp/ -c /tmp/ -i 10.55.206.154,10.55.24.100 -w wordlist.txt另外,如果要批量扫描多个域名,可以将域名保存为 domains.txt 文件,每个域名占一行,然后使用 dnsmap-bulk.sh 这个脚本批量执行,用法:dnsmap-bulk.sh domains.txt /tmp/results/后面跟一个路径表示把结果保存到这个目录中。再提供几个下载 dns 字典文件的网址吧:http://packetstormsecurity.org/Crackers/wordlists/dictionaries/ http://www.cotse.com/tools/wordlists1.htm http://wordlist.sourceforge.net/Wafw00f主要用来检测网站是否有waf,以及是什么waf常用命令:wafw00f -a baidu.comNmapNmap(也就是Network Mapper,最早是Linux下的网络扫描和嗅探工具包)是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统(这是亦称 fingerprinting)。常用参数:-sS 半连接扫描,不会留下痕迹 -sV 查看端口提供的服务对应的版本 -O 扫描操作系统版本 -sT tcp扫描 -sU udp扫描 -sP ping扫描,会在判断主机存活后才会进行扫描 -Pn 不使用ping命令去进行扫描,用于防火墙禁ping时 -PR 使用arp协议进行主机发现,只适合局域网内,速度快,准确度高弱口令扫描nmap --script=auth ip 对某个主机或某网段主机的应用进行弱口令检测如:nmap --script=auth 192.168.0.101暴力破解nmap --script=brute ip 可以对数据库、MB、SNMP等进行简单的暴力破解如:nmap --script=brute 192.168.0.101扫描常见漏洞nmap --script=vuln ip 如:nmap --script=vuln 192.168.0.101Ip信息收集nmap --script ip-geolocation-* yihao.websiteWhois查询(貌似没啥用,我自己的域名都查不到)nmap --script whois-domain yihao.websiteNmap自带脚本位置:/usr/share/nmap/scripts/Legion综合性扫描工具,可以调用nmap、nikto、hydra等其他工具去进行综合扫描在02-漏洞分析那块,如果没有的话需要手动安装一下:apt install legion,安装完就会自动跑到这里去,该工具是图形化工具,需要在远程桌面执行开启Searchsploit“searchsploit”是一个用于Exploit-DB的命令行搜索工具,可以帮助我们查找渗透模块。Exploit-DB是一个漏洞库,Kali Linux中保存了一个该漏洞库的拷贝,利用上面提到的命令就可以查找需要的渗透模块,它将搜索所有的漏洞和shellcode而且该漏洞库是保存在本地的,在没有网络的情况下也可以使用。基本搜索方法就是searchsploit+可能包含漏洞的软件/系统等等,对应回显存在的漏洞和用于渗透的脚本。常用命令:Searchsploit -t 漏洞标题名称 Searchsploit -p 端口 搜索端口漏洞 Searchsploit mysql 搜索mysql数据库相关的漏洞