搜索到

8

篇与

的结果

-

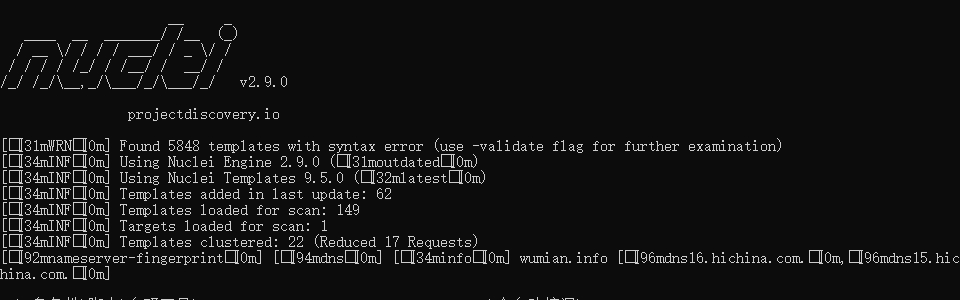

linux应急响应排查手册 帐号安全linux下攻击者一般不添加帐号,动作大who w uptime last禁用或删除多余和可疑的帐号sudo usermod --expiredate 1 username #禁止登录 sudo userdel -r username #删除帐号 awk -F: '($3 < 1000) {print $1,$3}' /etc/passwd #排查是否存在可疑帐号历史命令history各用户家目录的.bash_history文件端口分析可疑端口、ip、pid等信息netstat -tnlpss -tnlp进程ps -aux开机启动项systemctl list-unit-files --type=service #ubuntu chkconfig --list | grep "3:启用\|3:开\|3:on\|5:启用\|5:开\|5:on" #centos定时任务crontab -l/var/spool/cron/*/etc/cron/*服务chkconfig —list #contos日志日志默认存放位置:/var/log/*配置文件:/etc/rsyslog.conf,/etc/syslog.conf日志服务:service auditd statuslastlastloglastbssh日志/var/log/auth.log #ubuntu/var/log/secure查看登陆成功的ipgrep “Accepted “ /var/log/auth.log | awk ‘{print $11}’ | sort | uniq -c | sort -nr | more #ubuntugrep ‘Accepted’ /var/log/secure | awk ‘{print $11}’ | sort | uniq -c | sort -nr #centos中间件日志C:\WINDOWS\system32\LogFiles #iis/etc/httpd/logs/ #httpd/var/log/apache2或/usr/local/apache/logs #apache,具体查看httpd.conf文件中的定义路径/var/log/nginx/access.log #nginxlocalhost_access.log #tomcat,具体查看conf/logging.properties文件中的定义路径$MW_HOME\user_projects\domains\<domain_name>\servers\<server_name>\logs\access.log #weblogic9,$MW_HOME weblogic安装目录$MW_HOME\user_projects\domains\<domain_name>\<server_name>\access.log #weblogic8文件可疑文件find / -ctime -2 #查看72小时内新增的文件find ./ -mtime 0 -name “*.jsp” #查看24小时内修改的文件find / *.jsp -perm 4777 #查看权限为777的文件find ./ -type f -perm /u+x -mtime -10 #查找最近10天内修改过的具有可执行权限的文件安全设备态势感知 #蜜罐 #防火墙 #ips #ids #waf查看cpu占用率查看cpu占用率的目的是为了查清是哪个进程占用cpu过高(针对挖矿)top -c -o %CPUhtop -t查看cpu占用前五的进程ps -eo pid,ppid,%mem,%cpu,cmd --sort=-%cpu | head -n 5内存占用率top -c -o %MEMhtop -t查看内存占用前五的进程ps -eo pid,ppid,%mem,%cpu,cmd --sort=-%mem | head -n 5网络占用率iftop # 需要安装,root权限运行,不会展示进程idnethogs # 需要安装,root权限运行,展示进程idss -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -nr # 查看本地网卡ip连接数(源ip)ss -ntu | awk '{print $6}' | cut -d ":" -f1 | sort | uniq -c | sort -nr # 查看目的ip连接数(目的ip)外连ip根据目的ip查找netstat -pantu | grep 1.1.1.1netstat -pantu | grep 3389lsof -i:3389 # root权限根据本机ip查找netstat -pantu | grep 3389lsof -i:3389寻找恶意样本获取PID-找到恶意文件路径找到了恶意文件-PID根据进程名字或者部分字符串获取pidpidof "name"ps -aux | grep "name"ps -ef | grep "name" | grep -v grep | awk '{print $2}'pgrep -f "name"根据pid获取进程的详细信息lsof -p PID # root权限pwdx PID # root权限,获取该PID的进程启动时候的目录,也就是恶意文件启动的路径systemctl status PID # 获取这个进程的status信息cat /proc/PID/maps # 输出指定进程的内存映射信息ls -al /proc/1505945/exe # 输出指定进程所执行的程序的绝对路径cat /proc/$$/mountinfo # 查看当前进程所挂载的文件系统信息,其中,$$ 表示当前进程的进程 ID (PID)。查看线程ps H -T -p PID # pid是进程id,spid是线程id,CMD 表示进程/线程的命令行ps -Lf PID # 显示指定进程中各个线程的信息pstree -agplU # 显示系统中所有的进程关系根据文件找PIDlsof | grep FILENAMElsof FILENAMEfuser FILENAME # 用于查找使用特定文件或套接字的进程的命令确定程序运行时间ps -eo pid,lstart,etime,cmd | grep PID对比恶意文件的创建时间stat FILENAMEls -al FILENAME处理异常进程1、从服务器上下载样本 2、病毒在线分析 3、进程查杀1、查看是否存在子进程ps ajfx systemctl status2、如果无子进程kill -9 PID3、如果存在子进程kill -9 -PID删除恶意文件1、查看进程是否占用lsof FILENAME2、如果遇到a和i属性导致文件不可删除chattr -achattr -i3、奇怪文件名导致不能删除使用inode节点进行删除ls -li FILENAME # 查看inode删除文件find ./* -inum INODE -deletefind ./ -inum INODE -exec rm {} \;find ./* -inum INODE -exec rm -i {} \; # 提示是否删除find ./* -inum INODE -exec rm -f {} \; # 强制删除find ./* -inum INODE | xargs rm -rfrm find ./* -inum INODE大部分的应急事件的流程大概需要的命令也就是这些了,针对不同的事件还有一些区别:netstat 中TCP连接状态的示例状态 类型 描述 LISTEN TCP监听端口 侦听状态。表示该端口正在等待对端的连接,以进行通信。 SYN_SENT TCP传输控制协议状态 已经发送连接请求。表示 TCP 连接已经被发起,但是尚未收到确认。 SYN_RECV TCP传输控制协议状态 正在接收连接请求。表示 TCP 连接已经被接收,正在等待确认。通常在服务器上才会出现,表示已经接收到客户端的请求。 ESTABLISHED TCP传输控制协议状态 表示 TCP 连接已经建立,正在通信中。 FIN_WAIT1 TCP传输控制协议状态 表示 TCP 连接已经被关闭,在等待对方关闭连接的请求。 FIN_WAIT2 TCP传输控制协议状态 表示 TCP 连接已经被关闭,在等待对方关闭连接的请求,或者正在从对方接收最终确认。 TIME_WAIT TCP传输控制协议状态 表示 TCP 连接已经被关闭,并且所有数据都传输完毕,正在等待一段时间以确保所有分组都得到处理。 CLOSE_WAIT TCP传输控制协议状态 表示 TCP 连接已经被关闭,但是本地应用程序尚未关闭连接。 LAST_ACK TCP传输控制协议状态 已经发送关闭请求,正在等待对方的关闭请求。 CLOSING TCP传输控制协议状态 表示 TCP 连接正在关闭过程中。linux日志位置日志位置 描述 /var/log/message 核心系统日志文件,包含系统启动引导、系统运行状态和大部分错误信息等。 /var/log/dmesg 核心启动日志,包含系统启动时硬件相关信息。 /var/log/auth.log或 /var/log/secure 认证日志,记录成功的登录、失败的登录尝试和认证方式。 /var/log/spooler UUCP 和 news 设备相关的日志信息。 /var/log/cron 定时任务日志信息。 /var/log/maillog 邮件活动记录。 /var/log/boot 系统引导日志。 /var/log/wtmp和 /var/run/utmp 记录用户登录时间。(last) /var/log/kern 内核的错误和警告数据记录,用于排除与定制内核相关的故障。 /var/log/btmp 记录错误登录日志,是二进制文件。(lastb) /var/log/cups 记录打印信息的日志。 /var/log/lastlog 记录系统中所有用户最后一次登录时间的日志,是二进制文件。(lastlog) /var/log/rpmpkgs 记录系统中安装各 rpm 包列表信息。

linux应急响应排查手册 帐号安全linux下攻击者一般不添加帐号,动作大who w uptime last禁用或删除多余和可疑的帐号sudo usermod --expiredate 1 username #禁止登录 sudo userdel -r username #删除帐号 awk -F: '($3 < 1000) {print $1,$3}' /etc/passwd #排查是否存在可疑帐号历史命令history各用户家目录的.bash_history文件端口分析可疑端口、ip、pid等信息netstat -tnlpss -tnlp进程ps -aux开机启动项systemctl list-unit-files --type=service #ubuntu chkconfig --list | grep "3:启用\|3:开\|3:on\|5:启用\|5:开\|5:on" #centos定时任务crontab -l/var/spool/cron/*/etc/cron/*服务chkconfig —list #contos日志日志默认存放位置:/var/log/*配置文件:/etc/rsyslog.conf,/etc/syslog.conf日志服务:service auditd statuslastlastloglastbssh日志/var/log/auth.log #ubuntu/var/log/secure查看登陆成功的ipgrep “Accepted “ /var/log/auth.log | awk ‘{print $11}’ | sort | uniq -c | sort -nr | more #ubuntugrep ‘Accepted’ /var/log/secure | awk ‘{print $11}’ | sort | uniq -c | sort -nr #centos中间件日志C:\WINDOWS\system32\LogFiles #iis/etc/httpd/logs/ #httpd/var/log/apache2或/usr/local/apache/logs #apache,具体查看httpd.conf文件中的定义路径/var/log/nginx/access.log #nginxlocalhost_access.log #tomcat,具体查看conf/logging.properties文件中的定义路径$MW_HOME\user_projects\domains\<domain_name>\servers\<server_name>\logs\access.log #weblogic9,$MW_HOME weblogic安装目录$MW_HOME\user_projects\domains\<domain_name>\<server_name>\access.log #weblogic8文件可疑文件find / -ctime -2 #查看72小时内新增的文件find ./ -mtime 0 -name “*.jsp” #查看24小时内修改的文件find / *.jsp -perm 4777 #查看权限为777的文件find ./ -type f -perm /u+x -mtime -10 #查找最近10天内修改过的具有可执行权限的文件安全设备态势感知 #蜜罐 #防火墙 #ips #ids #waf查看cpu占用率查看cpu占用率的目的是为了查清是哪个进程占用cpu过高(针对挖矿)top -c -o %CPUhtop -t查看cpu占用前五的进程ps -eo pid,ppid,%mem,%cpu,cmd --sort=-%cpu | head -n 5内存占用率top -c -o %MEMhtop -t查看内存占用前五的进程ps -eo pid,ppid,%mem,%cpu,cmd --sort=-%mem | head -n 5网络占用率iftop # 需要安装,root权限运行,不会展示进程idnethogs # 需要安装,root权限运行,展示进程idss -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -nr # 查看本地网卡ip连接数(源ip)ss -ntu | awk '{print $6}' | cut -d ":" -f1 | sort | uniq -c | sort -nr # 查看目的ip连接数(目的ip)外连ip根据目的ip查找netstat -pantu | grep 1.1.1.1netstat -pantu | grep 3389lsof -i:3389 # root权限根据本机ip查找netstat -pantu | grep 3389lsof -i:3389寻找恶意样本获取PID-找到恶意文件路径找到了恶意文件-PID根据进程名字或者部分字符串获取pidpidof "name"ps -aux | grep "name"ps -ef | grep "name" | grep -v grep | awk '{print $2}'pgrep -f "name"根据pid获取进程的详细信息lsof -p PID # root权限pwdx PID # root权限,获取该PID的进程启动时候的目录,也就是恶意文件启动的路径systemctl status PID # 获取这个进程的status信息cat /proc/PID/maps # 输出指定进程的内存映射信息ls -al /proc/1505945/exe # 输出指定进程所执行的程序的绝对路径cat /proc/$$/mountinfo # 查看当前进程所挂载的文件系统信息,其中,$$ 表示当前进程的进程 ID (PID)。查看线程ps H -T -p PID # pid是进程id,spid是线程id,CMD 表示进程/线程的命令行ps -Lf PID # 显示指定进程中各个线程的信息pstree -agplU # 显示系统中所有的进程关系根据文件找PIDlsof | grep FILENAMElsof FILENAMEfuser FILENAME # 用于查找使用特定文件或套接字的进程的命令确定程序运行时间ps -eo pid,lstart,etime,cmd | grep PID对比恶意文件的创建时间stat FILENAMEls -al FILENAME处理异常进程1、从服务器上下载样本 2、病毒在线分析 3、进程查杀1、查看是否存在子进程ps ajfx systemctl status2、如果无子进程kill -9 PID3、如果存在子进程kill -9 -PID删除恶意文件1、查看进程是否占用lsof FILENAME2、如果遇到a和i属性导致文件不可删除chattr -achattr -i3、奇怪文件名导致不能删除使用inode节点进行删除ls -li FILENAME # 查看inode删除文件find ./* -inum INODE -deletefind ./ -inum INODE -exec rm {} \;find ./* -inum INODE -exec rm -i {} \; # 提示是否删除find ./* -inum INODE -exec rm -f {} \; # 强制删除find ./* -inum INODE | xargs rm -rfrm find ./* -inum INODE大部分的应急事件的流程大概需要的命令也就是这些了,针对不同的事件还有一些区别:netstat 中TCP连接状态的示例状态 类型 描述 LISTEN TCP监听端口 侦听状态。表示该端口正在等待对端的连接,以进行通信。 SYN_SENT TCP传输控制协议状态 已经发送连接请求。表示 TCP 连接已经被发起,但是尚未收到确认。 SYN_RECV TCP传输控制协议状态 正在接收连接请求。表示 TCP 连接已经被接收,正在等待确认。通常在服务器上才会出现,表示已经接收到客户端的请求。 ESTABLISHED TCP传输控制协议状态 表示 TCP 连接已经建立,正在通信中。 FIN_WAIT1 TCP传输控制协议状态 表示 TCP 连接已经被关闭,在等待对方关闭连接的请求。 FIN_WAIT2 TCP传输控制协议状态 表示 TCP 连接已经被关闭,在等待对方关闭连接的请求,或者正在从对方接收最终确认。 TIME_WAIT TCP传输控制协议状态 表示 TCP 连接已经被关闭,并且所有数据都传输完毕,正在等待一段时间以确保所有分组都得到处理。 CLOSE_WAIT TCP传输控制协议状态 表示 TCP 连接已经被关闭,但是本地应用程序尚未关闭连接。 LAST_ACK TCP传输控制协议状态 已经发送关闭请求,正在等待对方的关闭请求。 CLOSING TCP传输控制协议状态 表示 TCP 连接正在关闭过程中。linux日志位置日志位置 描述 /var/log/message 核心系统日志文件,包含系统启动引导、系统运行状态和大部分错误信息等。 /var/log/dmesg 核心启动日志,包含系统启动时硬件相关信息。 /var/log/auth.log或 /var/log/secure 认证日志,记录成功的登录、失败的登录尝试和认证方式。 /var/log/spooler UUCP 和 news 设备相关的日志信息。 /var/log/cron 定时任务日志信息。 /var/log/maillog 邮件活动记录。 /var/log/boot 系统引导日志。 /var/log/wtmp和 /var/run/utmp 记录用户登录时间。(last) /var/log/kern 内核的错误和警告数据记录,用于排除与定制内核相关的故障。 /var/log/btmp 记录错误登录日志,是二进制文件。(lastb) /var/log/cups 记录打印信息的日志。 /var/log/lastlog 记录系统中所有用户最后一次登录时间的日志,是二进制文件。(lastlog) /var/log/rpmpkgs 记录系统中安装各 rpm 包列表信息。 -

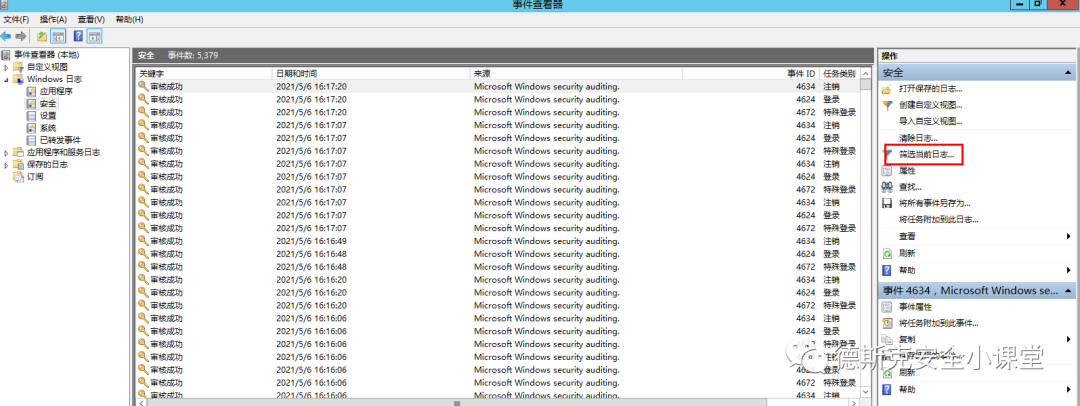

windows系统应急响应排查手册 windows运行常用命令eventvwr //系统登陆日志 lusrmgr.msc //系统用户查看 msconfig //系统启动项查看 ncpa.cpl //网络连接 firewall.cpl //防火墙状态 taskschd.msc //定时任务系统安全登陆日志eventvwr4624表示登陆成功 4625表示登陆失败 4648使用明文凭证尝试登录 4778重新连接到一台 Windows 主机的会话 4779断开到一台 Windows 主机的会话系统用户排查net user //无法看到$隐藏用户lusrmgr.msc regedit.msc //machine->sam该项->权限->替代所有子对象的权限项目 net user 用户 //查看用户详细信息lusrmgr.mscregedit启动项排查msconfig->services.msc->服务属性regedit->machine->microsoft->windows->currentversion->run注册表启动项检查方法1、单击【开始】>【运行】,输入 regedit,打开注册表,查看开机启动项是否正常,特别注意如下三个注册表项:\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run \HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce检查右侧是否有启动异常的项目,如有请删除,并建议安装杀毒软件进行病毒查杀,清除残留病毒或木马:2、检查组策略,运行 gpedit.msc以上是开关机以及用户登录注销时会启动的脚本,注意查看里面是否存放了恶意脚本。msconfigmsconfig->services.msc->服务属性SC delete 服务名//启动服务删除regedit->machine->microsoft->windows->currentversion->run定时任务计算机->属性->管理控制面版->管理工具->计划任务taskschd.msc计算机->属性->管理 控制版面->管理工具->计划任务 进程排查任务管理器tasklist任务管理器tasklist /svc杀死进程taskkill /F /pid 3232网络状态排查netstat -anobpid定位tasklist | find "pid"wmic process get name,executablepath,processid | find 进程pidwmic process where name="powershell.exe"如果存在445端口查看文件共享开始-》运行-》cmd-》net share敏感目录排查%WINDIR% %TEMP% %UserProfile%\Recen 最近打开的文件 %LOCALAPPDATA% %APPDATA% 各盘下的tmp缓存目录,例如C:\Windows\Temprecent最近使用的文件记录,即可查看。清晰的记录了文件名称,修改时间,我们根据大体的文件打开时间找就行了。LastActivityView是出自Nirsoft的一款免安装的系统事件查看器,是一款合法的软件。软件的作者“Nir Sofer”也是一位令人尊敬的开发者,从2001年至今,始终致力于为所有人提供免费、实用的小工具。软件中的信息来源于Windows操作系统的事件消息。“LastActivityView”并不存储这些消息,只是将这些消息中与操作行为有关的内容,整理并直观的显示出来。通常这款软件用于软件、系统的行为分析,例如:“执行exe 文件、打开文件、文件夹、安装软件、系统启动、系统关机、网络连接、系统蓝屏、用户登录”。下载地址:https://pan.quark.cn/s/2ca23ab1d534

windows系统应急响应排查手册 windows运行常用命令eventvwr //系统登陆日志 lusrmgr.msc //系统用户查看 msconfig //系统启动项查看 ncpa.cpl //网络连接 firewall.cpl //防火墙状态 taskschd.msc //定时任务系统安全登陆日志eventvwr4624表示登陆成功 4625表示登陆失败 4648使用明文凭证尝试登录 4778重新连接到一台 Windows 主机的会话 4779断开到一台 Windows 主机的会话系统用户排查net user //无法看到$隐藏用户lusrmgr.msc regedit.msc //machine->sam该项->权限->替代所有子对象的权限项目 net user 用户 //查看用户详细信息lusrmgr.mscregedit启动项排查msconfig->services.msc->服务属性regedit->machine->microsoft->windows->currentversion->run注册表启动项检查方法1、单击【开始】>【运行】,输入 regedit,打开注册表,查看开机启动项是否正常,特别注意如下三个注册表项:\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run \HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce检查右侧是否有启动异常的项目,如有请删除,并建议安装杀毒软件进行病毒查杀,清除残留病毒或木马:2、检查组策略,运行 gpedit.msc以上是开关机以及用户登录注销时会启动的脚本,注意查看里面是否存放了恶意脚本。msconfigmsconfig->services.msc->服务属性SC delete 服务名//启动服务删除regedit->machine->microsoft->windows->currentversion->run定时任务计算机->属性->管理控制面版->管理工具->计划任务taskschd.msc计算机->属性->管理 控制版面->管理工具->计划任务 进程排查任务管理器tasklist任务管理器tasklist /svc杀死进程taskkill /F /pid 3232网络状态排查netstat -anobpid定位tasklist | find "pid"wmic process get name,executablepath,processid | find 进程pidwmic process where name="powershell.exe"如果存在445端口查看文件共享开始-》运行-》cmd-》net share敏感目录排查%WINDIR% %TEMP% %UserProfile%\Recen 最近打开的文件 %LOCALAPPDATA% %APPDATA% 各盘下的tmp缓存目录,例如C:\Windows\Temprecent最近使用的文件记录,即可查看。清晰的记录了文件名称,修改时间,我们根据大体的文件打开时间找就行了。LastActivityView是出自Nirsoft的一款免安装的系统事件查看器,是一款合法的软件。软件的作者“Nir Sofer”也是一位令人尊敬的开发者,从2001年至今,始终致力于为所有人提供免费、实用的小工具。软件中的信息来源于Windows操作系统的事件消息。“LastActivityView”并不存储这些消息,只是将这些消息中与操作行为有关的内容,整理并直观的显示出来。通常这款软件用于软件、系统的行为分析,例如:“执行exe 文件、打开文件、文件夹、安装软件、系统启动、系统关机、网络连接、系统蓝屏、用户登录”。下载地址:https://pan.quark.cn/s/2ca23ab1d534 -

-

一条命令解决cmd显示不了unix颜色的问题 我们在使用cmd调用工具的时候经常会碰到那些花里胡哨五颜六色的工具,然后使用的时候却是一堆乱码,关于这个显示的问题,是cmd程序解析不了unix的颜色代码所导致的,解决方法也恒简单第一种,使用windows terminal去调用工具。现在win11默认的解释器就是terminal,而terminal的功能也是非常强大,显示个颜色啥的都是小菜一碟。下载有两种方式,一种是通过windows自带的商店microsoft store去下载,注意下载失败的时候可以关闭杀毒软件试一下还有就是通过github下载,链接在下面https://github.com/microsoft/terminal第二种也是最简单的方法,一条命令解决reg add HKCU\Console /v VirtualTerminalLevel /t REG_DWORD /d 0x00000001 /f回车之后重启下注册表生效就行了

一条命令解决cmd显示不了unix颜色的问题 我们在使用cmd调用工具的时候经常会碰到那些花里胡哨五颜六色的工具,然后使用的时候却是一堆乱码,关于这个显示的问题,是cmd程序解析不了unix的颜色代码所导致的,解决方法也恒简单第一种,使用windows terminal去调用工具。现在win11默认的解释器就是terminal,而terminal的功能也是非常强大,显示个颜色啥的都是小菜一碟。下载有两种方式,一种是通过windows自带的商店microsoft store去下载,注意下载失败的时候可以关闭杀毒软件试一下还有就是通过github下载,链接在下面https://github.com/microsoft/terminal第二种也是最简单的方法,一条命令解决reg add HKCU\Console /v VirtualTerminalLevel /t REG_DWORD /d 0x00000001 /f回车之后重启下注册表生效就行了 -

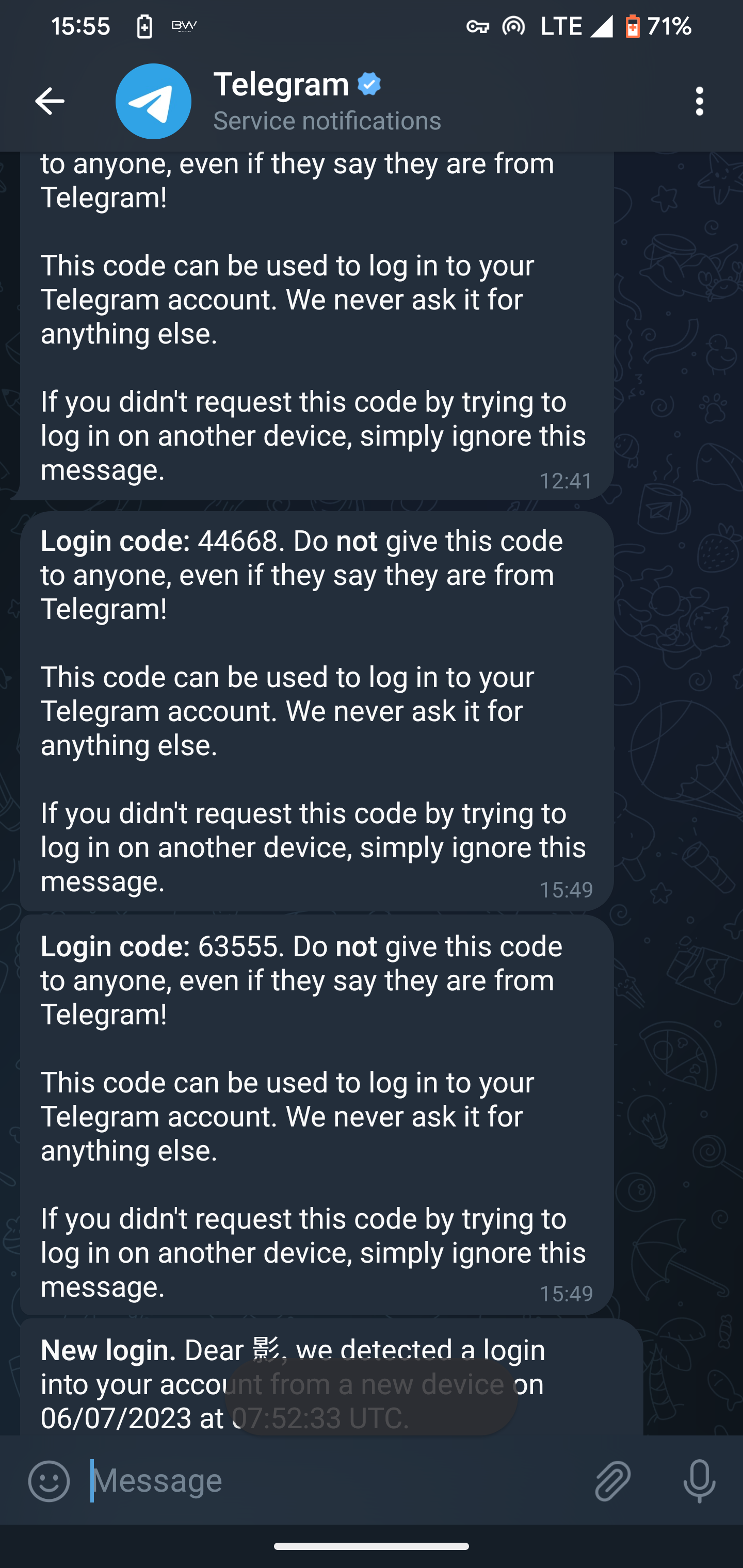

chatgpt部署接入微信 chatgpt简介:ChatGPT,美国“开放人工智能研究中心”研发的聊天机器人程序 ,于2022年11月30日发布 。ChatGPT是人工智能技术驱动的自然语言处理工具,它能够通过学习和理解人类的语言来进行对话,还能根据聊天的上下文进行互动,真正像人类一样来聊天交流,甚至能完成撰写邮件、视频脚本、文案、翻译、代码等任务。最近朋友圈被刷屏,搞一个来玩一玩使用预览:准备工作:1、一个微信小号(需要实名认证)2、一个windows服务器(二十四小时运行)3、接码平台 https://sms-activate.org(付费按次收费)4、openai帐号5、一个gmail/outlook邮箱6、vpn(国外节点)!!!!开始干活第一步,先注册一个openai的帐号地址:https://platform.openai.com注意!!第一次登录需要挂vpn到国外,因为国内ip访问openai官网会被拦截。如果出现被拦截的情况,需要挂上vpn之后,开一个无痕窗口再次访问然后输入你的邮箱一步步填写信息,重点来了,到手机号验证的步骤时,需要利用接码平台接收验证码,当然你如果有国外手机号可以跳过这一步。我试过很多免费的接码平台,大部分都是虚拟手机号,会被检测到,所以这个还是用上面第三条那个接码平台付费比较稳一点,大概一次一两块钱的样子这里直接有openai专用的手机号接收不到不会扣费,如果长时间接收不到短信就叉掉换一个国家到这里其实已经可以在官网使用了如果还要接入微信的话那接着往下看。在你的服务器上下载一下这个webchatbot,这里有两种方式,一种下载下来自己用go重新编译一下,第二种就是直接使用打包好的exe或sh格式的应用程序直接调用下载地址:https://gitee.com/shtml/wechatbot/tree/main/bin下载以后,更改config.json文件,如果是config.dev.json,将其重命名为config.json{ "api_key": "your api key", "auto_pass": true } api那里填你的openai的key,key在官网创建即可然后运行一下,windows直接运行,linux ./脚本执行,执行后会弹出一个链接让你微信扫码登录,注意,这里的微信必须要实名认证的才可以成功登录,否则会再次弹出一个二维码让你扫。微信登陆成功以后,在可执行文件所在的目录多了一个 storage.json 文件。下次启动程序无需再次扫码登陆微信就能使用了!如果要切换其他微信登录一定要将这个 storage.json 文件删除掉,否则会切换失败。然后就可以愉快的 打游戏 工作了

chatgpt部署接入微信 chatgpt简介:ChatGPT,美国“开放人工智能研究中心”研发的聊天机器人程序 ,于2022年11月30日发布 。ChatGPT是人工智能技术驱动的自然语言处理工具,它能够通过学习和理解人类的语言来进行对话,还能根据聊天的上下文进行互动,真正像人类一样来聊天交流,甚至能完成撰写邮件、视频脚本、文案、翻译、代码等任务。最近朋友圈被刷屏,搞一个来玩一玩使用预览:准备工作:1、一个微信小号(需要实名认证)2、一个windows服务器(二十四小时运行)3、接码平台 https://sms-activate.org(付费按次收费)4、openai帐号5、一个gmail/outlook邮箱6、vpn(国外节点)!!!!开始干活第一步,先注册一个openai的帐号地址:https://platform.openai.com注意!!第一次登录需要挂vpn到国外,因为国内ip访问openai官网会被拦截。如果出现被拦截的情况,需要挂上vpn之后,开一个无痕窗口再次访问然后输入你的邮箱一步步填写信息,重点来了,到手机号验证的步骤时,需要利用接码平台接收验证码,当然你如果有国外手机号可以跳过这一步。我试过很多免费的接码平台,大部分都是虚拟手机号,会被检测到,所以这个还是用上面第三条那个接码平台付费比较稳一点,大概一次一两块钱的样子这里直接有openai专用的手机号接收不到不会扣费,如果长时间接收不到短信就叉掉换一个国家到这里其实已经可以在官网使用了如果还要接入微信的话那接着往下看。在你的服务器上下载一下这个webchatbot,这里有两种方式,一种下载下来自己用go重新编译一下,第二种就是直接使用打包好的exe或sh格式的应用程序直接调用下载地址:https://gitee.com/shtml/wechatbot/tree/main/bin下载以后,更改config.json文件,如果是config.dev.json,将其重命名为config.json{ "api_key": "your api key", "auto_pass": true } api那里填你的openai的key,key在官网创建即可然后运行一下,windows直接运行,linux ./脚本执行,执行后会弹出一个链接让你微信扫码登录,注意,这里的微信必须要实名认证的才可以成功登录,否则会再次弹出一个二维码让你扫。微信登陆成功以后,在可执行文件所在的目录多了一个 storage.json 文件。下次启动程序无需再次扫码登陆微信就能使用了!如果要切换其他微信登录一定要将这个 storage.json 文件删除掉,否则会切换失败。然后就可以愉快的 打游戏 工作了